[VPN] Comment configurer un réseau tunnel Net-to-Net – série BRT

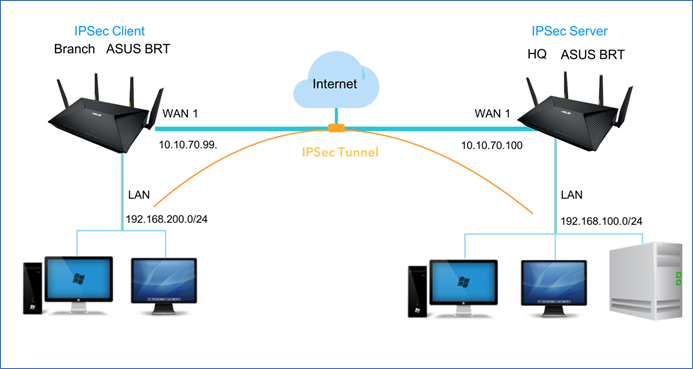

Diagramme du réseau

Configurez le serveur VPN Net-to-Net

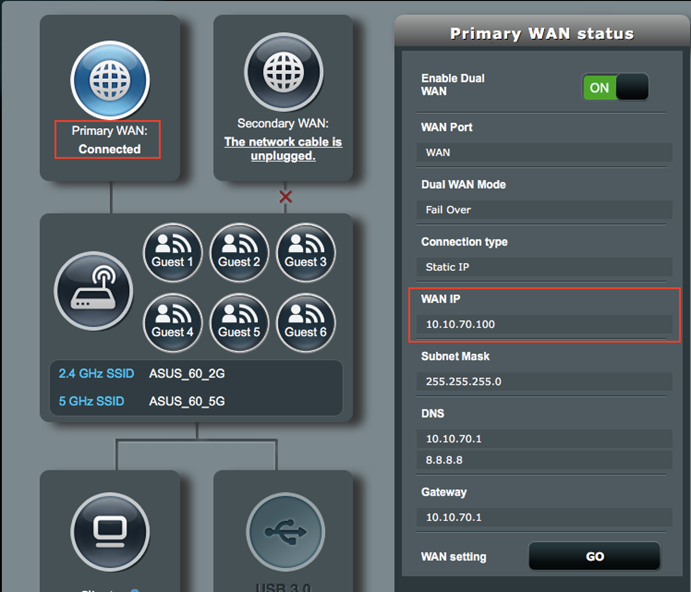

1. Assurez-vous que la connexion WAN fonctionne correctement.

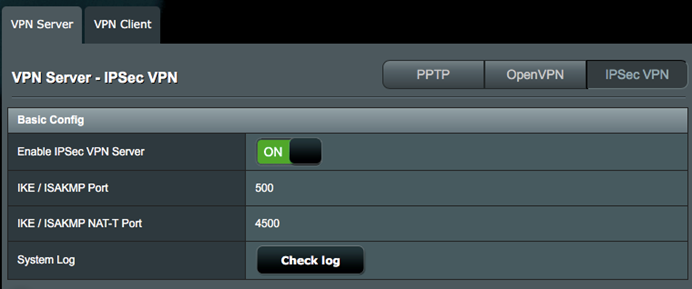

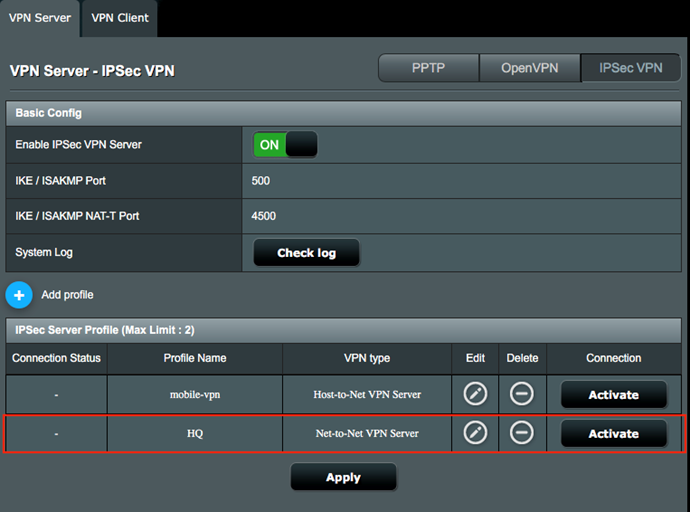

2. Accédez à VPN >> VPN Sever et cliquez sur l'onglet IPSec VPN.

3. Activez l'option IPSec VPN Server.

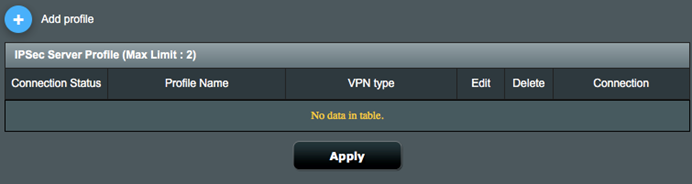

4. Cliquez sur Add button (Ajouter un bouton) afin de créer un profil VPN.

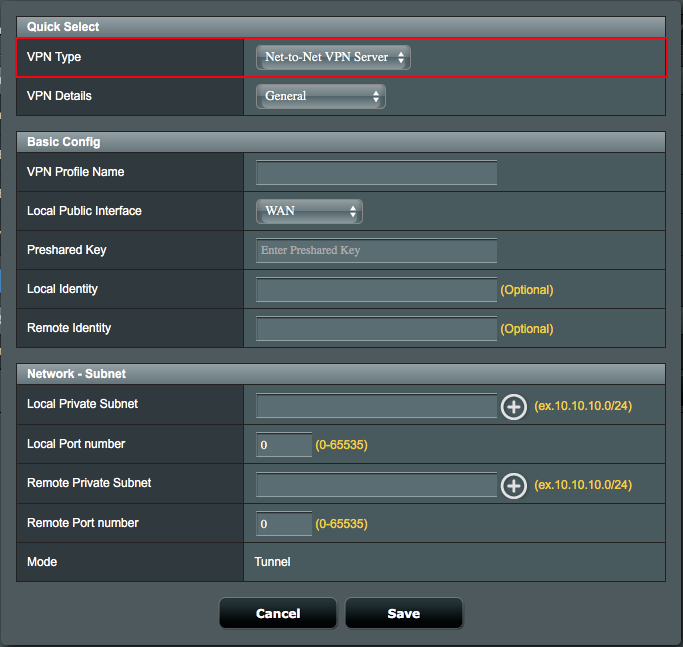

5. Sélectionnez Net-to-Net VPN Server au niveau de VPN Type et continuez avec les paramètres proposés.

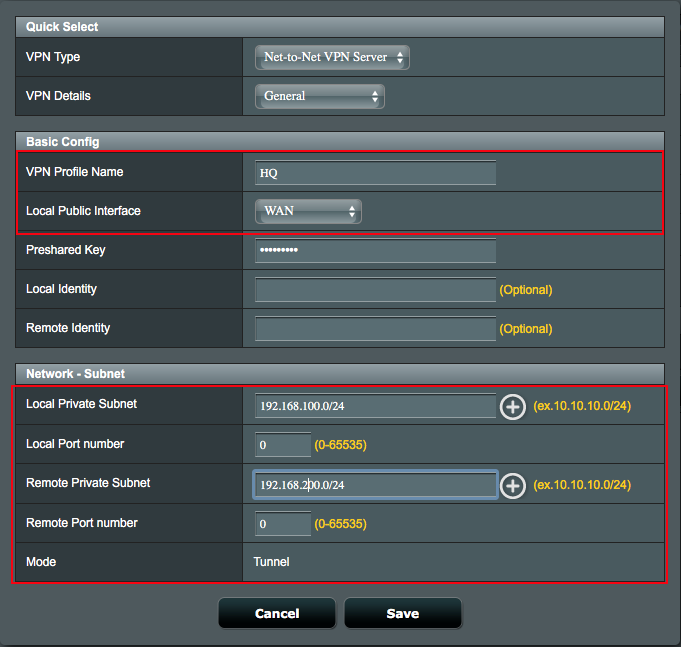

6. Configurez les paramètres le menu Général du profil Net-to-Net VPN Server .

6.1 Définissez le nom du profil VPN (VPN Profile Name).

6.2 Sélectionnez une interface WAN active dans la liste Local Public Interface qui peut être consultée sur Internet.

6.2.1 Remarque : Si l'adresse IP du WAN sélectionnée est derrière NAT, veuillez effectuer une rédirection des ports (Port forwarding) ou une configuration DMZ de l'adresse IP.

6.3 Configurez une clé pré-partagée (Preshared Key) pour créer un tunnel crypté sécurisé.

6.3.1 Par exemple, entrez iloveasus comme mot de passe pré-partagé.

6.4 Définissez le sous réseau local privé Local Private Subnet qui aura le droit de communiquer avec le sous réseau client à distance.

6.4.1 Local Private Subnet (pour le sous réseau local) : 192.168.100.0/24.

6.4.2 Remote VPN Client Subnet (pour le sous réseau client à distance) : 192.168.200.0/24.

7. Configurez les paramètres avancés (Advanced) du profil Net-to-Net du serveur VPN.

7.1 Sélectionnez la version IKE pour le tunnel VPN Net-to-Net.

7.2 Sélectionnez le mode l'échange d'informations d'authentification (Exchange Mode).

7.2.1 Sélectionnez le mode d'échange Main Mode si vous souhaitez autoriser un échange d'informations cryptées en multiples fois.

7.2.2 Sélectionnez Aggressive Mode si vous souhaitez autoriser un échange d'informations non cryptées en une seule fois.

7.2.3 Remarque : IKEv2 supporte seulement le mode Main d'échange, consultez le tableau RFC 4306 pour en savoir plus.

8. Cliquez sur Save (Enregistrer) et revenez à la page principale de configuration.

9. Cliquez sur le bouton Activate pour activer le profil VPN créé.

Configurer le Client VPN Net-to-Net

1. A partir de l'interface VPN Client Gateway, assurez-vous que la connexion WAN fonctionne correctement.

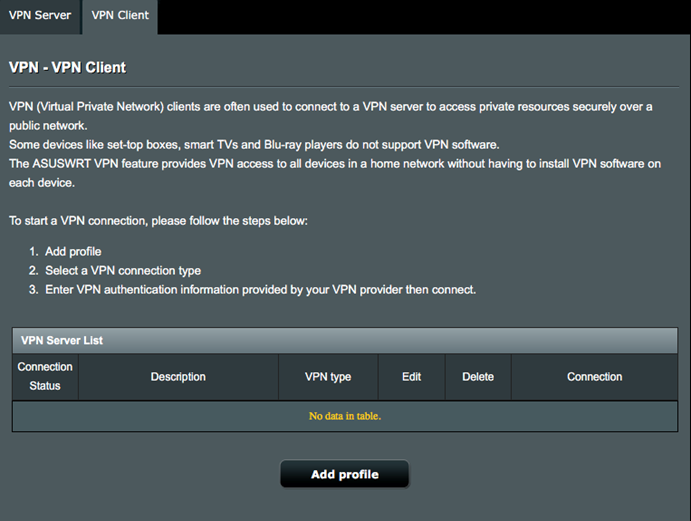

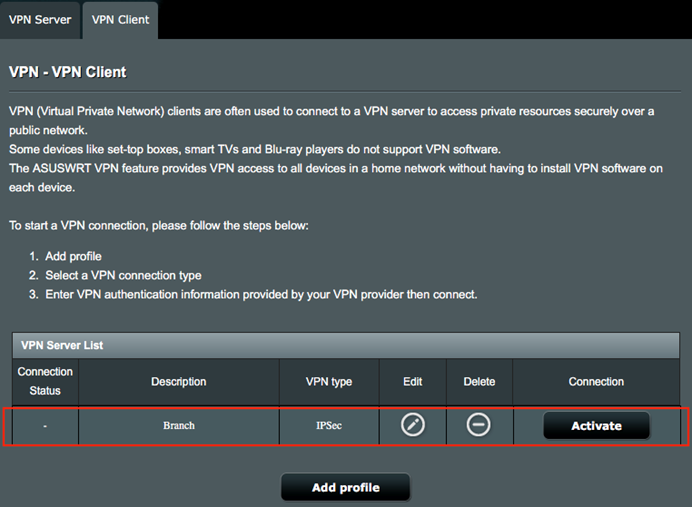

2. Accédez à VPN > VPN Client et cliquez sur Add Profile (Ajouter un profil).

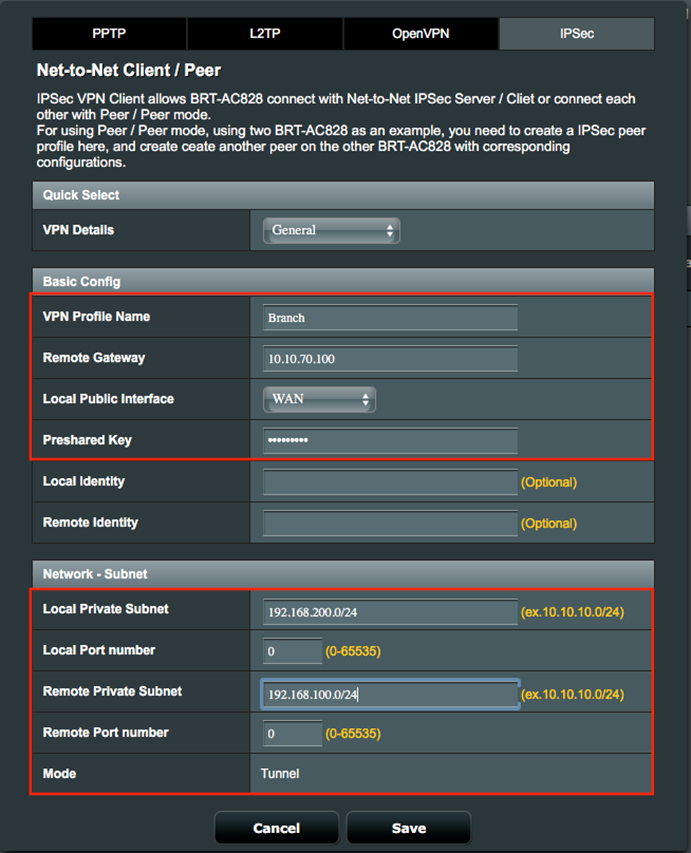

3. Cliquez sur l'onglet IPSec et configurer les paramètres du ménu General comme ci-dessous.

3.1 Définissez le nom du profil VPN (VPN Profile Name).

3.2 Entrez l'adresse IP de la passerelle à distance du serveur IPSec VPN, 10.10.70.100.

3.2.1 Remarque : si DDNS est correctement configuré, vous pouvez saisir le nom de domaine complet (Fully Qualified Domain Name) à la place de l'adresse IP.

3.3 Sélectionnez une interface WAN active dans la liste Local Public Interface qui peut être consultée sur Internet.

3.3.1 Remarque : si l'adresse IP du WAN sélectionnée est derrière NAT, veuillez effectuer une redirection des ports (Port forwarding) ou une configuration DMZ de l'adresse IP.

3.4 Configurez une clé pré-partagée (Preshared Key) pour créer un tunnel crypté sécurisé.

3.4.1 Par exemple, entrez iloveasus comme mot de passe pré-partagé.

3.5 Définissez le sous réseau local privé Local Private Subnet qui aura le droit de communiquer avec le sous réseau client à distance .

3.5.1 Local Private Subnet (pour le sous-réseau local privé) : 192.168.100.0/24.

3.5.2 Remote VPN Client Subnet (pour le sous-réseau client à distance ) : 192.168.100.0/24

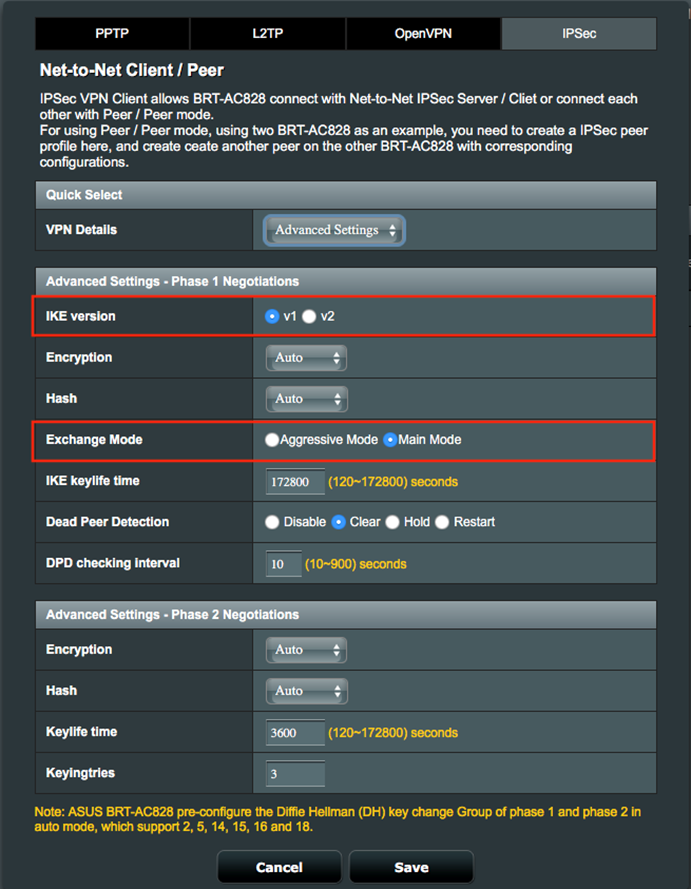

4. Configurez les paramètres avancés (Advanced) du profil Net-to-Net du serveur VPN.

4.1 Sélectionnez la version IKE pour le tunnel VPN Net-to-Net.

4.2 Sélectionnez le mode l'échange d'informations d'authentification (Exchange Mode).

4.2.1 Sélectionnez le mode d'échange Main Mode si vous souhaitez autoriser un échange d'informations cryptées en multiples fois.

4.2.2 Sélectionnez Aggressive Mode si vous souhaitez autoriser un échange d'informations non cryptées en une seule fois.

4.2.3 Remarque : IKEv2 supporte seulement le mode Main d'échange, consultez le tableau RFC 4306 pour en savoir plus.

5. Cliquez sur Save (Enregistrer) et revenez à la page principale de configuration.

6. Cliquez sur le bouton Activate pour activer le profil VPN créé.

Se connectez au serveur Net-to-Net VPN

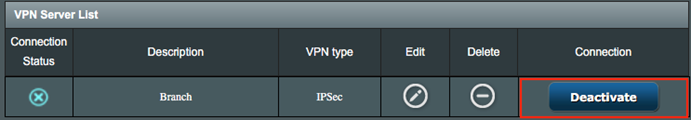

1. Une fois que le client VPN est activé, la connexion VPN devrait se faire avec succès.

2. Vous êtes en mesure à vous connecter à distance au réseau VPN du client en renseignant l'adresse IP VPN dans le navigateur et en se connectant à la page d'administration web.

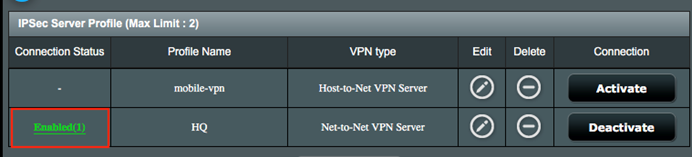

3. Accédez à IPSec VPN serveur pour vérifier en détail l'état de la connexion à partir du bouton Connection Status.

Comment obtenir les derniers polites/logiciels ?

Vous pouvez télécharger les derniers pilotes, logiciels, firmware et manuels d'utilisation dans le centre de téléchargement ASUS.

Si vous avez besoin de plus d'informations sur le centre de téléchargement ASUS, veuillez vous rendre sur ce lien.